Investigador descobre falha de segurança em ligações wi-fi

Versões mais recentes do Android são particularmente vulneráveis, afirma especialista belga.

Um investigador da Universidade de Leuven, na Bélgica, afirma num artigo científico ter descoberto uma falha num protocolo de segurança usado frequentemente tanto em ligações wi-fi domésticas como empresariais. O problema afecta tanto computadores como telemóveis, e abre as portas a que as comunicações possam ser interceptadas e descodificadas.

O artigo foi escrito por Mathy Vanhoef, um investigador pós-doutorado em segurança informática e será apresentado numa conferência do sector, no início do próximo mês. Vanhoef criou um site em que detalha o problema e os métodos usados.

A falha afecta um protocolo amplamente usado chamado WPA2, uma sigla com que muitos utilizadores se deparam quando, por exemplo, estão a configurar a palavra-passe de uma rede wi-fi doméstica. Os dados que circulam nestas redes são encriptados através de uma chave, que é gerada para um dispositivo de cada vez que este se liga à rede. De forma simples, o ataque – a que o investigador chamou krack e que tem múltiplas variantes – consiste em fazer com que os dispositivos reutilizem uma chave já usada e que pode acabar por ser descoberta pelo atacante.

“Concretamente, os atacantes podem usar esta nova técnica de ataque para ler informação que antes se assumia que estava encriptada de forma segura”, escreveu Vanhoef. “Isto pode ser usado para roubar informação sensível, como números de cartão de crédito, palavras-passe, mensagens de chat, emails e fotos, entre outros. O ataque funciona contra todas as redes de wi-fi modernas e protegidas.”

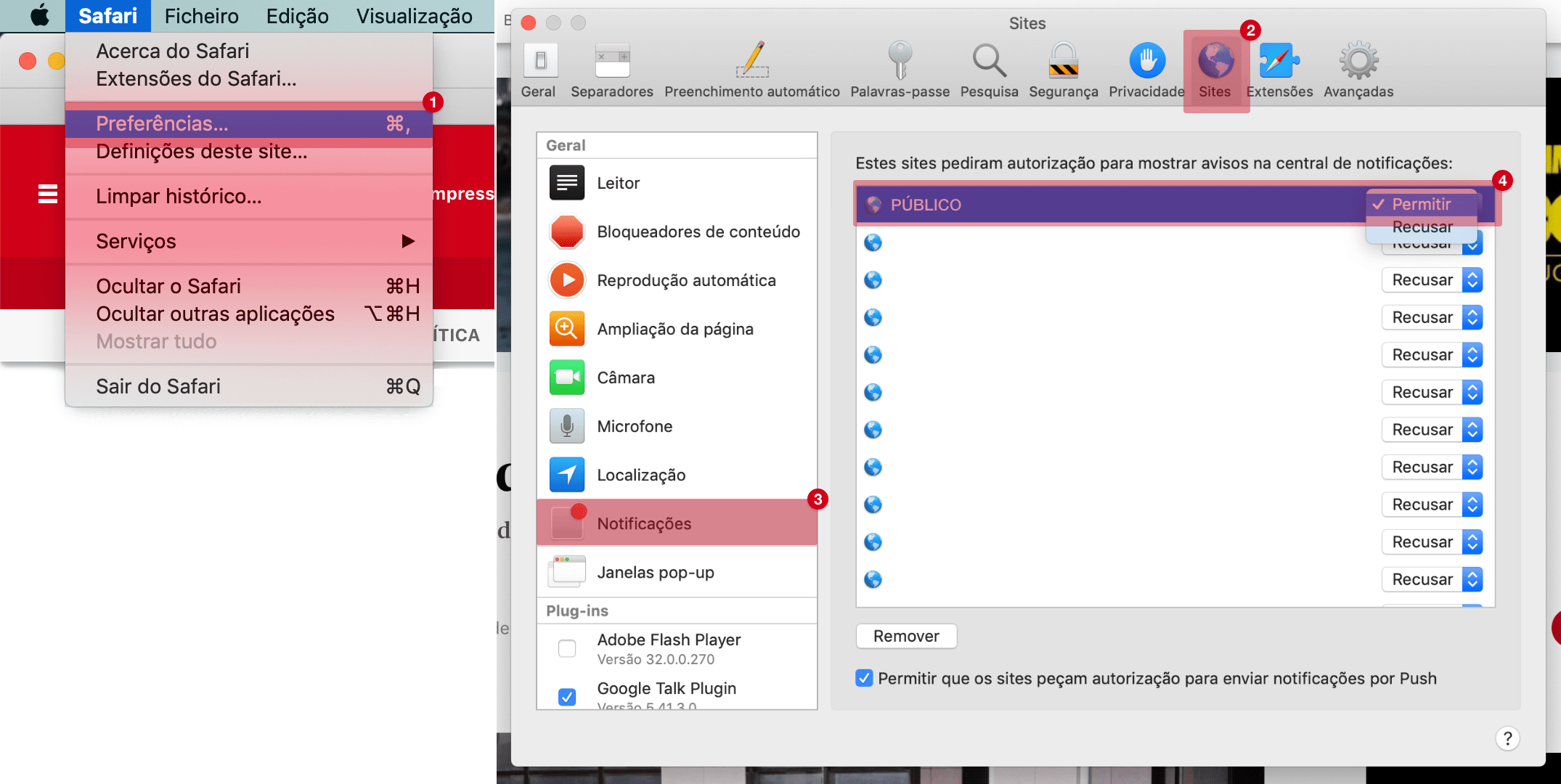

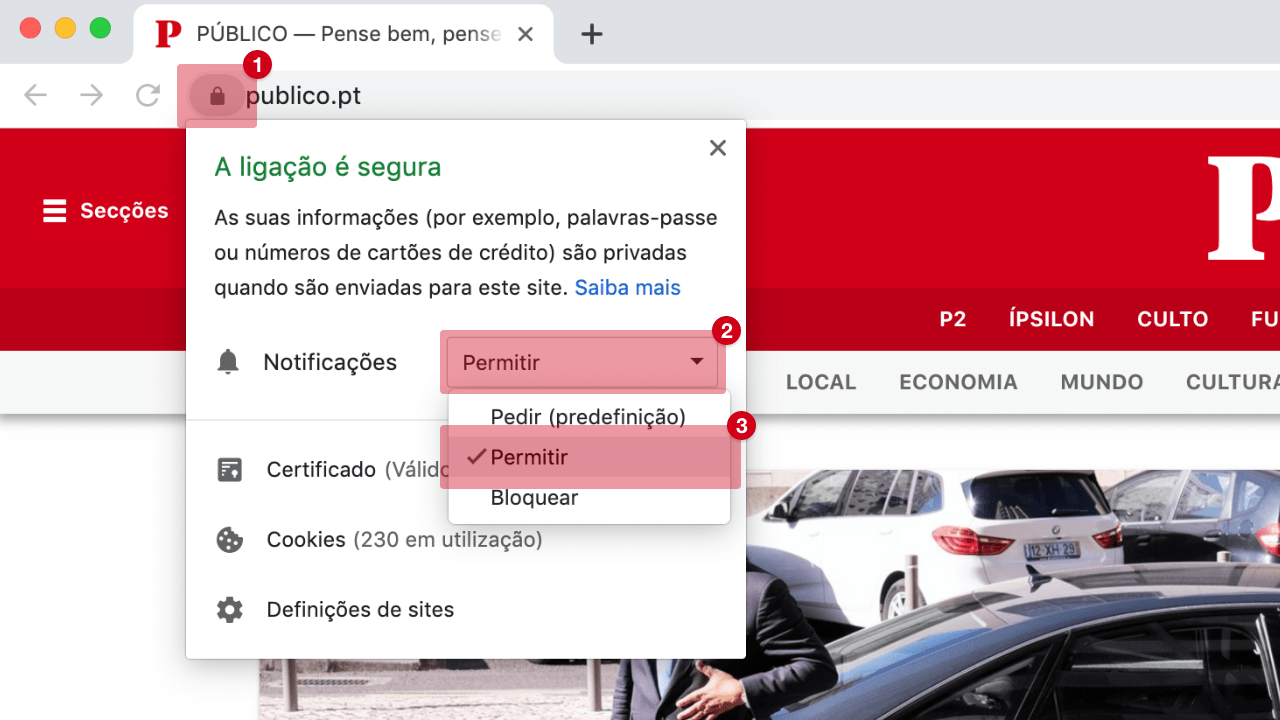

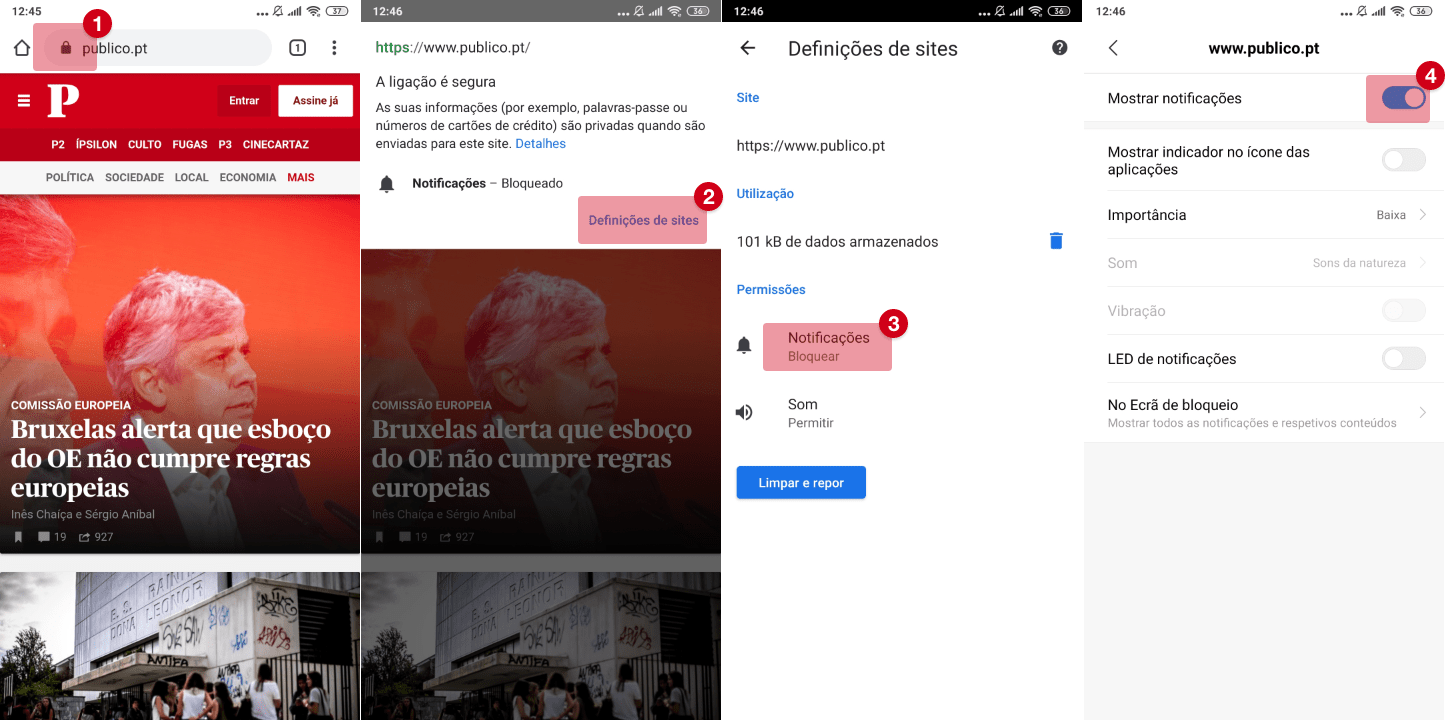

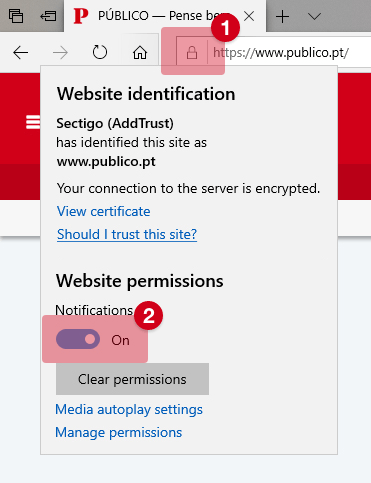

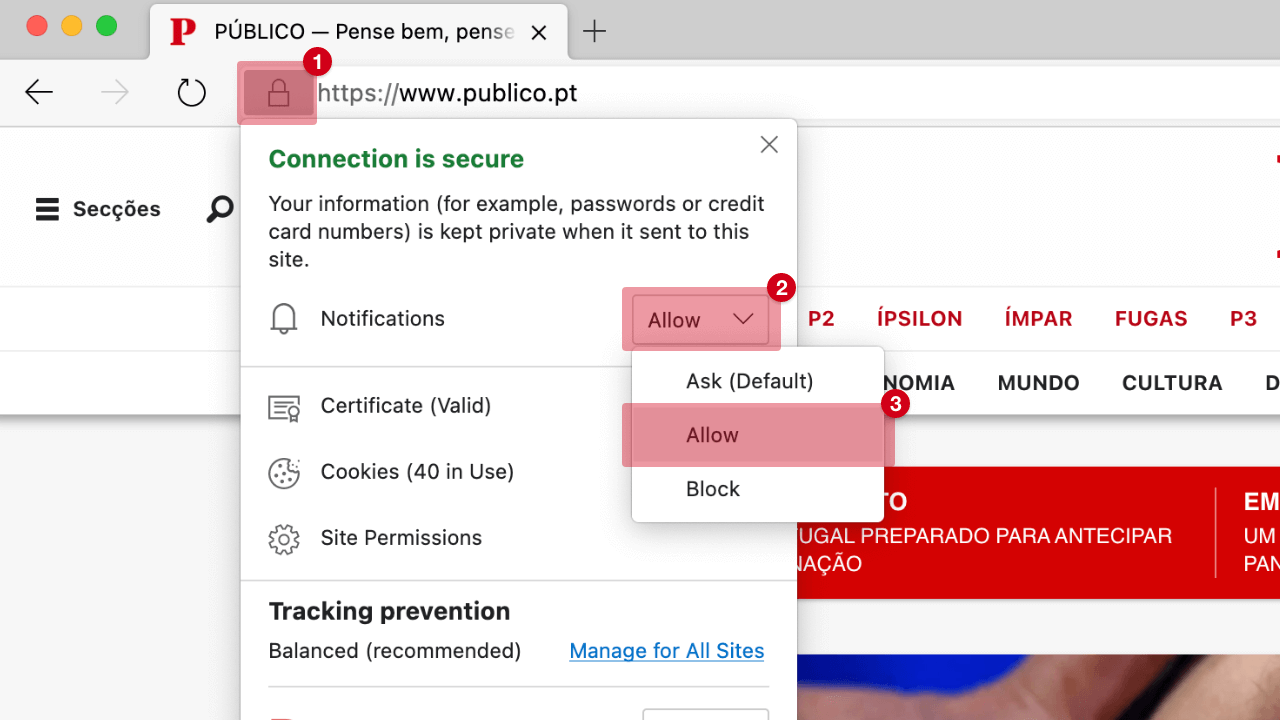

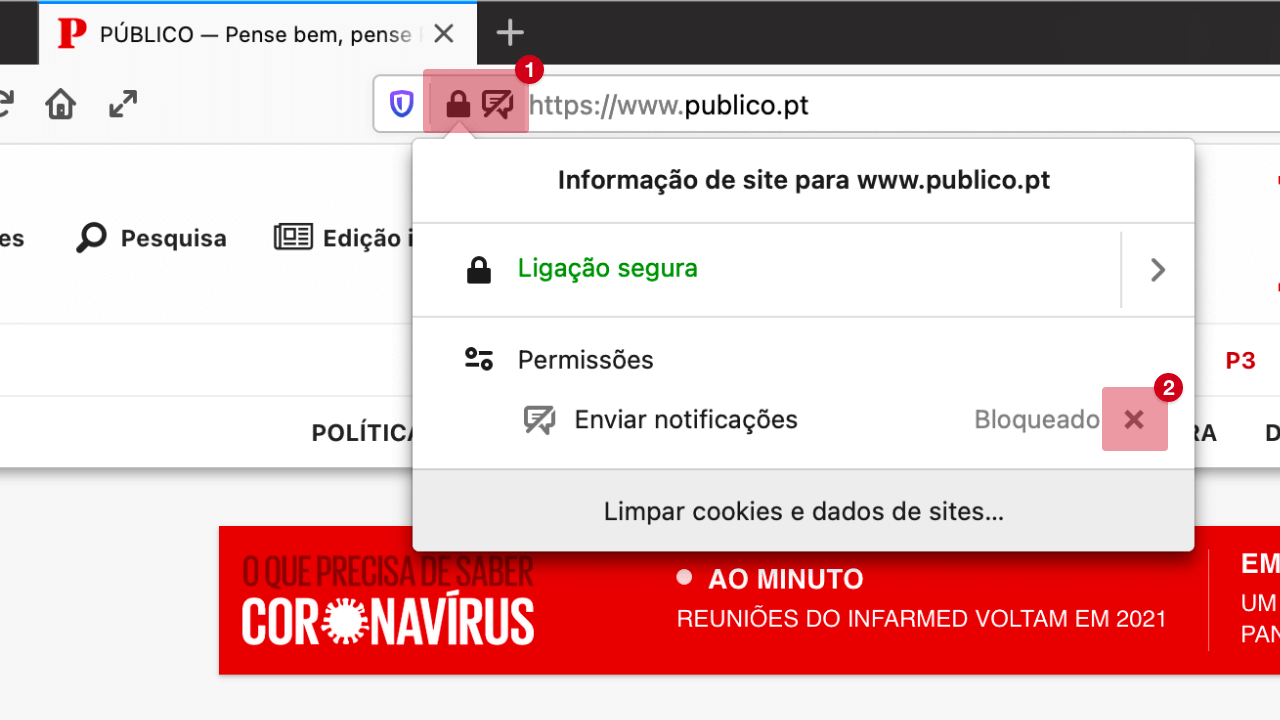

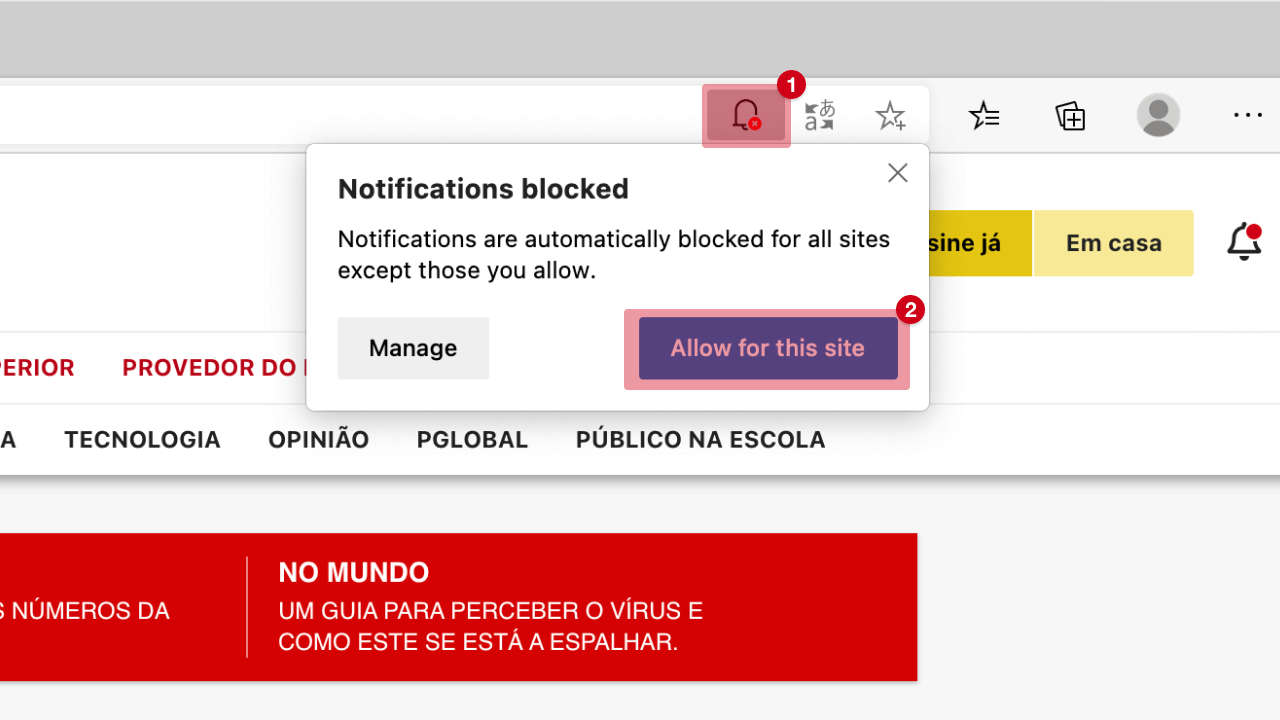

Num vídeo de demonstração no site, Vanhoef detalha como usar esta técnica para obter informação de um telemóvel Android. O investigador começa por criar um clone da rede a que o telemóvel se pretende ligar. Depois disso, define que a chave a usar para a encriptação dos dados será inteiramente constituída por zeros, o que torna o trabalho de desencriptação “trivial”. Vanhoef nota que muitos sites usam ligações encriptadas (cujos endereços começam por https e que são normalmente assinalados como seguros pelo browser), mas refere que “esta protecção extra pode (ainda) ser contornada num número preocupante de situações”.

O ataque não implica adivinhar a palavra-passe, pelo que, alterá-la não oferece qualquer protecção face a esta técnica.

O investigador detalha ainda que as versões mais recentes do sistema operativo Android (que é o sistema mais usado em smartphones) são particularmente vulneráveis a esta técnica, o que inclui todas as versões a partir da 6.0.

A Wi-Fi Alliance, um grupo que agrega várias empresas de tecnologia (entre as quais todas as grandes tecnológicas), reagiu à descoberta num comunicado em que afirma que o problema pode ser resolvido com uma actualização do software dos dispositivos (que terá de ser disponibilizada pelos fabricantes).

O grupo acredita que a falha de segurança ainda não foi usada por atacantes. “Não há provas de que a vulnerabilidade foi explorada maliciosamente e a Wi-Fi Alliance tomou medidas imediatas para assegurar que os utilizadores podem continuar a contar com o wi-fi para terem protecções de segurança robustas.”

Artigo actualizado: clarificada a descrição do ataque informático.